Zasady ochrony danych osobowych w czasie pracy zdalnej

W związku z panującą pandemią COVID-19 rząd naszego kraju jak również rządy wielu krajów na świecie zalecają pracę zdalną w sytuacjach kiedy jest to oczywiście możliwe. Taka forma pracy wymaga odpowiedniej organizacji stanowisk pracy i odpowiedniej konfiguracji sprzętu i urządzeń elektronicznych. Najważniejsze jednak dla zachowania bezpieczeństwa danych osobowych oraz bezpieczeństwa informacji istotnych dla firm i instytucji, które z takiej formy pracy swoich pracowników korzystają, jest i zawsze będzie odpowiedzialne i przemyślane postępowanie w trakcie wykonywania pracy zdalnej. Z tego powodu przedstawiam poniżej kilkanaście opracowanych przeze mnie zasad bezpiecznej pracy zdalnej.

Dostęp zdalny do systemów informatycznych

- Dostęp do systemów informatycznych musi być nadawany zgodnie z procedurami bezpieczeństwa wdrożonymi u administratora danych.

- Osoba odpowiedzialna za bezpieczeństwo systemów informatycznych, musi na bieżąco monitorować logowania do systemu i zgodność przetwarzania danych z wdrożonymi procedurami.

- Hasło powinno być utrzymane w tajemnicy również przed domownikami (szczególnie dziećmi), co oznacza unikanie zapisywania ich na papierze lub w pliku w wersji elektronicznej, chyba że nośniki takie zostaną zabezpieczone w odpowiedni sposób.

- Zaleca się częstszą zmianę hasła niż ma to miejsce w trakcie pracy stacjonarnej w siedzibie pracodawcy.

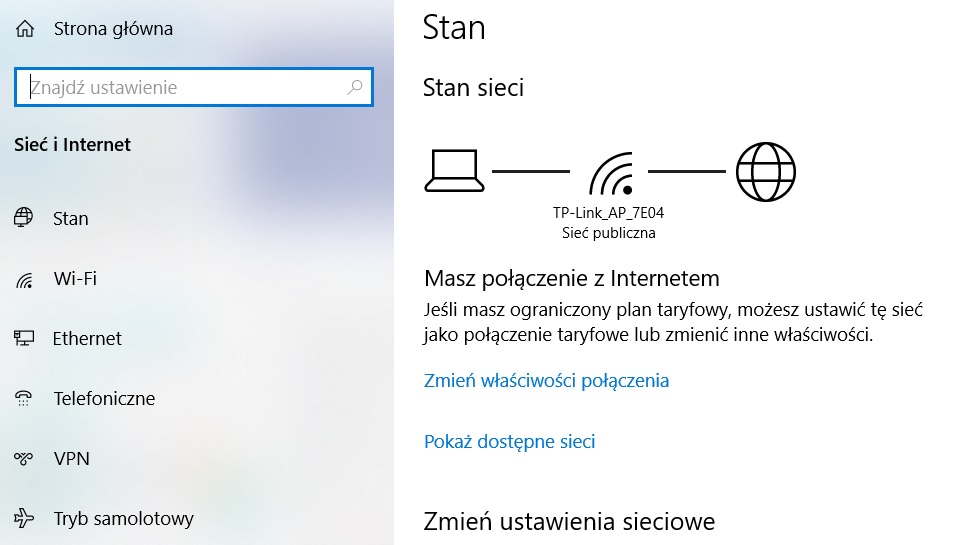

- Tam, gdzie to możliwe, korzystaj tylko z zaufanych sieci lub usług chmury.

Praca z urządzeniami elektronicznymi

- Każdorazowo przed opuszczeniem stanowiska pracy (domowego), wyloguj się z systemu informatycznego.

- Dodatkowo możesz ustawić wygaszacz ekranu z krótkim czasem zwłoki, blokujący komputer hasłem.

- Zachowaj szczególną ostrożność, aby urządzenia takie jak klucze i pamięci USB, telefony, laptopy lub tablety nie zostały zgubione.

- Upewnij się, że każde urządzenie ma niezbędne aktualizacje, takie jak aktualizacje systemu operacyjnego oraz aktualizacje oprogramowania antywirusowego.

- Upewnij się, że komputer lub inne urządzenie na którym pracujesz jest usytuowane w takim miejscu, żeby nie danych przetwarzanych na nim nie miały wglądu inne osoby przebywające w pomieszczeniu, w którym jesteś zmuszony pracować. Dotyczy to szczególnie czynności logowania oraz danych wrażliwych.

- Po zakończeniu pracy upewnij się, że urządzenia wykorzystywane do pracy są wyłączone, zablokowane i przechowywane w bezpiecznym miejscu.

- Nie zapisuj dużych ilości danych osobowych lokalnie na urządzeniach na których pracujesz. Staraj się żeby dane te były na bieżąco zapisywane na serwerach firmowych.

- W przypadku kradzieży lub zgubienia urządzenia, postaraj się natychmiast wyczyścić zdalnie pamięć urządzenia o ile to możliwe, po czym niezwłocznie powiadom o zdarzeniu administratora danych (pracodawcę).

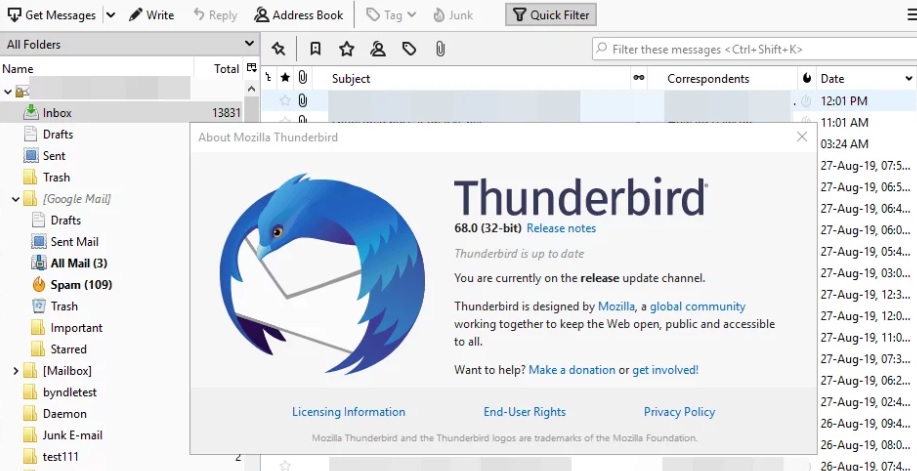

Praca z pocztą elektroniczną

- Postępuj zgodnie z zasadami korzystania z poczty e-mail ustalonymi przez pracodawcę.

- Nie przesyłaj większych pakietów danych osobowych za pomocą poczty elektronicznej. Jeśli musisz to zrobić, zaszyfruj dane przed wysłaniem.

- Nie przesyłaj danych poufnych za pomocą poczty elektronicznej.

- Używaj tylko i wyłącznie służbowych kont e-mail do przesyłania wiadomości związanych z pracą zawierających dane osobowe.

- Przed wysłaniem wiadomości e-mail upewnij się, że wysyłasz ją do właściwego odbiorcy, szczególnie w przypadku wiadomości e-mail zawierających dane osobowe.

Należy pamiętać, że ochrona danych osobowych ma zastosowanie nie tylko w przypadku danych przetwarzanych elektronicznie ale również w przypadku danych utrwalanych w wersji tradycyjnej, czyli wydruków sporządzonych na papierze. Dokumenty takie bardzo często stanowią lub będą stanowić część zasobów archiwalnych.

Z tego powodu należy zwrócić szczególną uwagę na ich odpowiednie zabezpieczenie choćby przez przechowywanie w zamykanej na klucz szafie i nie udostępnienia osobom postronnym. Tą część dokumentów papierowych zawierających dane osobowe lub inne informacji poufne, które nie będą archiwizowane i nie będą już wykorzystywane w pracy, należy niezwłocznie zniszczyć tak, żeby nie możliwe było odtworzenie danych i informacji, które zawierały.

Tekst opracowany na podstawie Instrukcji zarządzania systemem informatycznym autorstwa Karol Adamek z ADAMEK Consulting oraz Protecting Data When Working Remotely DPC Ireland